Објашњена рањивост микроархитектурног узорковања података (МДС).

Узорковање микроархитектурних података(Microarchitectural Data Sampling) ( МДС(MDS) ) је рањивост на страни процесора . (CPU)Према Интелу(Intel) , његов ЦПУ(CPU) има неке лабаве тачке које могу да искористе хакери. То значи преузимање контроле над ЦПУ-ом(CPU) како би се могли читати врло краткорочни подаци ускладиштени у интерним баферима ЦПУ-а . (CPU)Хајде да видимо како то функционише. Такође ћемо ми рећи како да сазнам да ли је ваш систем погођен овим ЗомбиеЛоад( ZombieLoad) експлоатацијом.

МДС – Узорковање микроархитектурних података(MDS – Microarchitectural Data Sampling)

Модерни Интел(Intel) процесори користе складиштење података у својим интерним баферима, при чему се подаци шаљу у и из кеш меморије процесора. Унутрашњи бафери процесора се користе за смањење времена рачунања. За ову уштеду процесорског времена, подаци из процесора се прво чувају у интерној меморији уграђеној у процесор као што је Интел(Intel) . Подаци су у формату: ТИМЕ, ДАТА(DATA) и ИФ_ВАЛИД(IF_VALID) колоне. То је да се увери да ли је део података још увек важећи у датом тренутку. Ово се преноси у кеш процесора(CPU) за коришћење са другим фирмвером или било којим другим софтвером на рачунару.

Рањивост микроархитектурног узорковања података ( МДС(MDS) ) је метода којом хакери краду податке из ултра-малих бафера процесора у реалном времену. У свакој рачунарској сесији, подаци се чувају са филтерима ( ТИМЕ(TIME) , ДАТА(DATA) , ИФ_ВАЛИД(IF_VALID) ) у ове мини-кеш меморије. Настављају да се мењају веома брзо да се у тренутку када је украдена, мења њена вредност ( такође и валидност(validity) ). Ипак, хакери могу да користе податке чак и ако се подаци унутар процесорских филтера/меморије промене, омогућавајући им да у потпуности преузму контролу над машином. Није евидентно. Проблеми(Problems) почињу када хакер добије било који кључ за шифровање или било које друге корисне податке из мини бафера у процесору.

Да преформулишемо горе наведено, хакери могу да прикупљају податке иако је живот ускладиштених података изузетно кратак. Као што је раније речено, подаци се стално мењају, тако да хакери морају да буду брзи.

Ризици од узорковања микроархитектурних података(Microarchitectural Data Sampling) ( МДС(MDS) )

Узорковање микроархитектонских података(Microarchitectural Data Sampling) ( МДС(MDS) ) може одати кључеве за шифровање и на тај начин добити контролу над датотекама и фасциклама. МДС(MDS) би такође могао одати лозинке. Ако је компромитован, рачунар може да се уклони као у случају Рансомваре-а(Ransomware) .

Злонамерни актери могу да извуку податке из других програма и апликација када провале у меморију процесора. Добијање РАМ(RAM) података није тешко када имају кључеве за шифровање. Хакери користе злонамерно дизајниране веб странице или програме да би добили приступ информацијама о процесору.

Најгоре(Worst) од свега је неспособност компромитованог рачунара, не знајући да је компромитован. МДС(MDS) напад неће оставити ништа у евиденцији и не оставља никакав отисак нигде на рачунару или мрежи, тако да су шансе да ће га неко открити веома мање.

Врсте МДС рањивости

До сада су откривене четири варијанте микроархитектуре:

- Узорковање података о порту за микроархитектурно оптерећење(Load Port Data Sampling)

- Узорковање података бафера микроархитектонског складишта(Microarchitectural Store Buffer Data Sampling)

- Узорковање података микроархитектурног бафера пуњења(Microarchitectural Fill Buffer Data Sampling) и

- Узорковање микроархитектурних података Узорковање без(Microarchitectural Data Sampling Uncacheable) меморије

Ово је био најдужи период (једна година) за који је рањивост пронађена и чувана као тајна све док сви произвођачи оперативних система и други нису могли да развију закрпу за своје кориснике.

Неки корисници су се питали зашто једноставно не могу да онемогуће хипернитирање да би се заштитили од МДС(MDS) -а . Одговор је да онемогућавање хипертретирања не пружа никакву врсту заштите. Онемогућавање хипернитности успориће рачунаре. Гради се новији(Newer) хардвер за сузбијање могућих МДС(MDS) напада.

Да ли је ваш рачунар рањив на МДС?

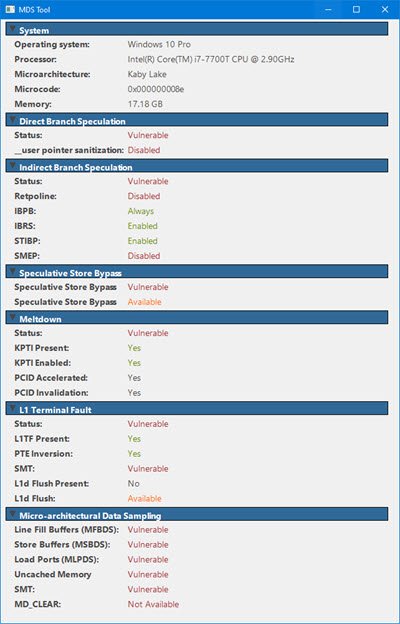

Проверите(Verify) да ли је ваш систем рањив. Преузмите МДС алат(MDS Tool) са мдсаттацкс.цом(mdsattacks.com) . Тамо ћете добити много других информација.

Како заштитити рачунаре од МДС-а?

Скоро сви оперативни системи су издали закрпу која би требало да се користи као додатак Интел(Intel) микрокоду да би се рањивост заклонила. На Виндовс ОС(Windows OS) - у се каже да су ажурирања од уторка(Tuesday) закрпила већину рачунара. Ово, заједно са Интеловим(Intel) кодом који се уграђује у закрпе оперативног система, требало би да буде довољно да спречи микроархитектурно узорковање ( МДС(MDS) ) да угрози ваше рачунаре.

MDSAttacks website recommends disabling Simultaneous Multi-Threading (SMT), also known as Intel Hyper-Threading Technology, which significantly reduces the impact of MDS-based attacks without the cost of more complex mitigations. Intel has also provided CPU microcode updates, and recommendations for mitigation strategies for operating system (and hypervisor) software. We recommend you install the software updates provided by your operating system and/or hypervisor vendor.

Одржавајте своје рачунаре ажурираним. Ажурирајте БИОС(Update your BIOS) и преузмите најновији управљачки програм(download the latest device driver) за ваш процесор са Интел(Intel) веб локације.

Ову рањивост је закрпио Мицрософт(Microsoft) за своју Виндовс(Windows) линију оперативних система. мацОС је такође добио закрпу 15. маја(May 15th) 2019. Линук(Linux) је припремио закрпе, али их треба посебно преузети за микроархитектурно узорковање података(Microarchitecture Data Sampling) ( МДС(MDS) ).

Related posts

игфкЕМ модул је престао да ради грешка у оперативном систему Виндовс 11/10

Интел Тхундерболт Доцк софтвер не ради на Виндовс 11/10

Шта је Хипертхреадинг у ЦПУ-у и како функционише?

Интел Дуал Банд Вирелесс-АЦ 7260 адаптер се стално прекида

Грешка апликације Игфкем.еке - Меморија се не може прочитати

Интел Цоре 12тх Ген и7-12700К рецензија: Повратак у игру!

Како омогућити или онемогућити Интел ТСКС могућност у оперативном систему Виндовс 10

Да ли треба да купите нове АМД Ризен 3000 процесоре или да останете са Интелом?

Аппле М1 против Интела и7: Бенцхмарк битке

БитЛоцкер подешавање није успело да извезе БЦД (подаци о конфигурацији покретања) складиште

Када купујете лаптоп или мини рачунар за игре, набавите га са бољом видео картицом, а не са Интел Цоре и7 процесором

Интел Дривер & Суппорт Ассистант: Преузмите, инсталирајте, ажурирајте Интел драјвере

Програм за деинсталацију управљачког програма за АМД, ИНТЕЛ, НВИДИА драјвере

Најбољи бесплатни 8086 микропроцесорски емулатори за Виндовс 10

Исправите грешку прикачења Интел Оптане меморије након надоградње оперативног система Виндовс

Тестирајте свој процесор помоћу Интел алатке за дијагностику процесора

АРМ у односу на Интел процесоре: који је најбољи?

Ризен 3900Кс против Интел и9-9900К – који је ЦПУ заиста бољи?

АСУС Трансформер Боок Т300 Цхи преглед - Добар изглед Упознајте Интел Цоре М ЦПУ

Интел НУЦ10и5ФНХ рецензија: Солидне перформансе у малом фактору форме!