Напад ускраћивања услуге (ДоС): шта је то и како га спречити

Да ли сте икада осетили необичну спорост у брзини ваше мреже или неочекивану недоступност одређене веб локације? Могуће је да је у току напад на ускраћивање услуге(Denial of Service attack) . Можда сте упознати са термином – ускраћивање услуге(Denial of Service) , али у стварности може бити тешко разликовати прави напад и нормалну мрежну активност. Напад ускраћивања услуге (или ДоС)(Denial of Service (or DoS)) , који се, као што име каже, директно односи на ускраћивање услуге, посебно Интернета(Internet) .

ДоС(DoS) напад је врста напада који једе ресурсе корисника и баци мрежу на колена, чиме се спречава легитимним корисницима да приступе било којој веб локацији. ДоС(DoS) напад је био и остао један од најсофистициранијих напада за који нема потенцијалну политику превенције. У овом посту ћемо бацити светло на то шта је ДоС(DoS) напад и како га боље спречити и шта треба да урадите у случају да знате да сте нападнути.

Шта је ДоС(DoS) или напад (Service Attack)ускраћивања(Denial) услуге

У ДоС(DoS) нападу, нападач са злонамерном намером спречава кориснике да приступе услузи. Он то чини тако што циља или ваш рачунар и његову мрежну везу, или рачунаре и мрежу веб локације коју покушавате да користите. Он вам тако може спречити приступ вашој е-пошти или налозима на мрежи.

Замислите ситуацију у којој покушавате да се пријавите на свој рачун Интернет банкарства(Internet Banking) ради активности трансакција на мрежи. Међутим, колико год то изгледало чудно, забрањен вам је приступ веб страници банке, упркос томе што имате брзу интернет везу. Сада могу постојати две могућности – или ваш провајдер интернет услуга не ради или сте под ДоС(DoS) нападом!

У ДоС(DoS) нападу, нападач шаље гомилу сувишних захтева главном серверу дотичне веб локације, што га у суштини преоптерећује и блокира све даље захтеве пре него што се капацитет поново задржи. Ово доводи до одбијања долазних легитимних захтева за ову веб локацију и последично, ви сте жртва( you’re the victim) .

Међутим, начини напада могу се разликовати у зависности од мотива нападача, али ово је најчешћи начин покретања ДоС(DoS) напада. Други начини напада могу укључивати спречавање одређене особе да приступи одређеној веб локацији, ометање везе између две машине на крају сервера, дакле, ометање услуге, итд.

Неки нападачи делују и на другу врсту ДоС(DoS) напада – бомбардовање(Email bombing) е-поштом у коме се генерише много нежељених е-порука и преплављује се у пријемно сандуче(Inbox) тако да је сваки даљи захтев серверу поште онемогућен. Ово се може десити нашироко, чак и на налогу е-поште који вам пружају ваши послодавци, а да не спомињемо јавне услуге поште као што су Иахоо, Оутлоок, итд(Yahoo, Outlook, etc) . Можете чак и бити лишени примања било каквих легитимних е-порука јер ће вам додељена квота за складиштење бити попуњена. Са великом дозом разноликости у њиховим амбицијама, мотивација нападача може се кретати од 'само за забаву' до финансијског клинча до освете.

Повезано(Related) : Прегледач се заглавио у поруци Провера прегледача пре приступа .(Checking Your Browser Before Accessing)

Врсте ДоС напада

На основу природе и намере напада, постоји неколико типова програма који се могу користити за покретање ДоС(DoS) напада на вашу мрежу. Обратите пажњу на доле најчешће коришћене ДоС(DoS) нападе:

1] СИН поплава

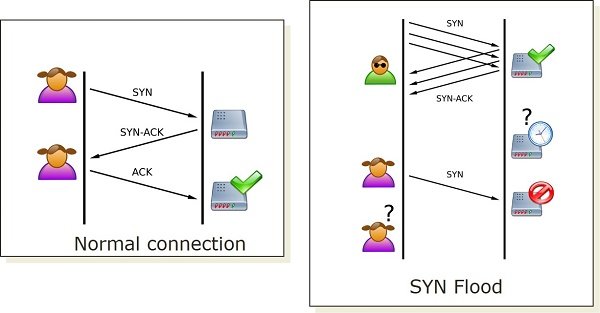

СИН Флоод(SYN Flood) користи неприкладне предности стандардног начина за отварање ТЦП(TCP) везе. Када клијент жели да отвори ТЦП(TCP) везу са отвореним портом сервера, он шаље СИН( SYN) пакет. Сервер прима пакете, обрађује их, а затим шаље назад СИН-АЦК( SYN-ACK) пакет који укључује информације изворног клијента ускладиштене у табели блока контроле преноса (ТЦБ) . (Transmission Control Block (TCB))У нормалним околностима, клијент би послао назад АЦК(ACK) пакет који потврђује одговор сервера и тиме отвара ТЦП(TCP) везу. Међутим, под потенцијалним нападом СИН поплаве(SYN flood attack), нападач шаље армију захтева за повезивање користећи пародијску ИП адресу које циљна машина третира као легитимне захтеве. Након тога, постаје заузет обрадом сваког од њих и покушава да отвори везу за све ове злонамерне захтеве.

У нормалним околностима, клијент би послао назад АЦК(ACK) пакет који потврђује одговор сервера и тиме отвара ТЦП(TCP) везу. Међутим, под потенцијалним СИН(SYN) флоод нападом, нападач шаље армију захтева за повезивање користећи пародијску ИП адресу које циљна машина третира као легитимне захтеве. Након тога, постаје заузет обрадом сваког од њих и покушава да отвори везу за све ове злонамерне захтеве. Ово узрокује да сервер стално чека на АЦК(ACK) пакет за сваки захтев за повезивање који заправо никада не стигне. Ови захтеви брзо попуњавају ТЦБ сервера(TCB)табела пре него што може да истекне било коју везу и на тај начин се сви даљи легитимни захтеви за повезивање гурају у ред чекања.

Прочитајте(Read) : Шта је ускраћивање услуге откупнином(What is Ransom Denial of Service) ?

2] ХТТП поплава

Ово се најчешће користи за напад на веб сервисе и апликације. Без стављања великог нагласка на мрежни саобраћај велике брзине, овај напад шаље потпуне и наизглед валидне ХТТП ПОСТ захтеве(HTTP POST requests) . Дизајниран посебно да исцрпи ресурсе циљног сервера, нападач шаље одређени број ових захтева како би се уверио да циљни сервер не провуче даље легитимне захтеве док је заузет обрадом лажних захтева. Ипак, тако једноставно, али је веома тешко разликовати ове ХТТП(HTTP) захтеве од важећих пошто се садржај заглавља(Header) чини прихватљивим у оба случаја.

3] Дистрибуирани (Distributed Denial)напад(Service Attack) ускраћивања услуге ( ДДоС(DDoS) )

Дистрибутед Дениал оф Сервице(Distributed Denial of Service) или ДДоС(DDoS) напад је попут одликованог официра у овој банди. Веома софистициран нивоима изнад нормалног ДоС(DoS) напада, ДДоС(DDoS) генерише саобраћај на циљној машини преко више од једног рачунара. Нападач контролише неколико компромитованих рачунара и других уређаја одједном и дистрибуира задатак да преплави циљни сервер саобраћајем, у великој мери изједајући његове ресурсе и пропусни опсег. Нападач такође може да искористи ваш рачунар да покрене напад на други рачунар ако постоје дуготрајни безбедносни проблеми.

Сада, колико год да је очигледно, ДДоС напад(DDoS attack) може бити много ефикаснији и стварнији у поређењу са ДоС(DoS) -ом . Неке веб локације које могу лако да обрађују више веза могу се лако оборити слањем бројних истовремених захтева за нежељену пошту. Ботнети(Botnets) се користе за регрутовање свих врста рањивих уређаја чија безбедност може бити угрожена убризгавањем вируса у њих и пријављивањем за зомби војску(Zombie army) коју нападач може да контролише и користи их за ДДоС(DDoS) напад. Стога(Hence) , као нормалан корисник рачунара, морате бити свесни безбедносних рупа у вашем систему и око њега, иначе бисте могли завршити да радите нечији прљави посао и никада не знате за то.

Превенција ДоС напада

ДоС(DoS) напади се не могу унапред одредити. Не можете спречити да будете жртва ДоС(DoS) напада. Нема много ефикасних начина за то. Међутим, можете смањити изгледе да будете део таквог напада где се ваш рачунар може користити за напад на други. Обратите пажњу на доле истакнуте тачке које вам могу помоћи да добијете шансе у своју корист.

- Поставите антивирусни(antivirus) програм и заштитни зид(firewall) у своју мрежу ако то већ нисте урадили. Ово помаже у ограничавању употребе пропусног опсега само на аутентификоване кориснике.

- Конфигурација сервера(Server configuration) може помоћи да се смањи вероватноћа напада. Ако сте мрежни администратор у некој фирми, погледајте своје мрежне конфигурације и ојачајте смернице заштитног зида да бисте спречили неауторизоване кориснике да се обраћају ресурсима сервера.

- Неке услуге трећих страна(third-party services) нуде смернице и заштиту од ДоС(DoS) напада. Они могу бити скупи, али такође ефикасни. Ако имате капитал за постављање таквих услуга у своју мрежу, боље је да кренете.

ДоС напади су генерално усмерени на организације високог профила(high-profile organizations) као што су компаније из банкарског и финансијског сектора, трговинске и комерцијалне поруке, итд. Треба бити потпуно свестан и стално гледати преко рамена како би спречио било какве потенцијалне нападе. Иако се ови напади не односе директно на крађу поверљивих информација, жртве могу коштати позамашну своту времена и новца да се отарасе проблема.

Корисни линкови:(Useful links:)

- Спречавање напада ускраћивања (Denial)услуге(Service Attacks) – МСДН(MSDN)

- Најбоље праксе за спречавање напада(Service Attacks) на DoS/Denial услуге – МСДН(MSDN)

- Разумевање напада(Denial-of-Service Attacks) ускраћивања услуге – УС-Церт.го(US-Cert.go) в

- Одбрана Оффице 365(Office 365) од напада ускраћивања (Against Denial)услуге – Прочитајте(Service Attacks – Read) више у Мицрософт -у(Microsoft)

- Извор слике Википедија.

Related posts

ДДоС дистрибуирани напади ускраћивања услуге: заштита, превенција

СмартБите мрежна услуга узрокује спору брзину Интернета на Виндовс 11/10

Шта је ускраћивање услуге откупнином (РДоС)? Превенција и мере предострожности

Онемогућите Интернет Екплорер 11 као самостални прегледач помоћу смерница групе

Како да проверите да ли ваша ИП адреса цури

Шта је преводилац мрежних адреса (НАТ)? шта то ради? Да ли ми треба?

Како пронаћи ИП адресу рутера у оперативном систему Виндовс 10 - Проналажење ИП адресе

Интернет не ради након ажурирања на Виндовс 11/10

Како користити заједничку интернет везу код куће

Нет Дисаблер вам омогућава да у потпуности укључите или искључите Интернет једним кликом

Групно брзо бирање за Фирефок: Важне интернет локације на дохват руке

Савети, алати и услуге за управљање репутацијом на мрежи

Ви-Фи наспрам Етхернета: Који бисте требали да користите?

Едге и Сторе апликације се не повезују на Интернет - грешка 80072ЕФД

Како да измените или промените подешавања вашег ВиФи рутера?

Поправи грешку порекла при учитавању веб странице

Иандек ДНС преглед: бржи, безбеднији интернет са контролама

Представљање домена објашњено заједно са опасностима и

Проверите да ли ваша Интернет веза може да стримује 4К садржај

Како онемогућити аутоматско освежавање у Мицрософт Едге-у или Интернет Екплорер-у